IoT 노드 하드웨어 보안 구현을 위한 쉽고 빠른 간소화

글/라마누자 콘레디(Ramanuja Konreddy), 마이크로칩 선임 제품 마케팅 엔지니어

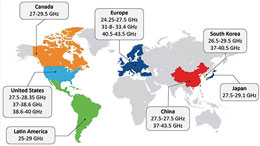

사물 인터넷(IoT)을 구현하는 초저전력 컴퓨팅과 커넥티비티가 중요한 기로에 놓여 있다. IoT 노드는 오토모티브, 산업, 스마트홈, 의료 등 수많은 분야의 디자인을 혁신하는데 중요한 역할을 한다. 그러나 악성 소프트웨어 주입공격에서 분산 서비스 거부 공격(DDOS)과 배터리 방전 공격에 이르기까지 다양한 보안 침해 이슈가 이어지면서 IoT의 미래가 위협받고 있다. 따라서 IoT 개발자들에게 에지 디바이스의 보안 취약성은 가장 큰 걱정거리가 되었다.

최근 한 카지노에서 해커가 보호장치가 없는 IoT로 연결된 어항 온도계의 취약점을 악용해 큰 금액을 베팅하는 고객의 데이터베이스에 접근한 사건이 있었다. 이처럼 무방비 상태의 IoT 노드는 점점 더 해커의 표적이 되고 있다.

이 같은 사건은 온도 조절 및 냉각 장치, 공조(HAVC) 시스템의 취약점이 홈 및 빌딩 오토메이션 전체에 위협이 될 수 있다는 점을 보여준다. 또한 데이터 네트워크에 연결된 CCTV 카메라의 허술한 보안으로 은행과 상업 시설이 위협받고 있다는 것을 보여준다.

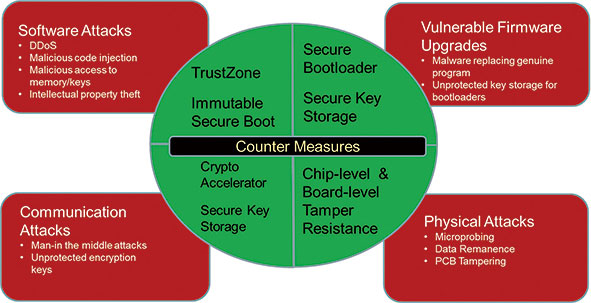

[그림 1] IoT 노드에 가해지는 물리적?원거리 보안 위협과 공격에 대처하기 위해 임베디드 시스템에 내장된 개별 보안 조치

기존의 보안 관행이 서버와 게이트웨이 차원에서 구현되는 반면, 에지 디바이스의 전력 소비와 소형 풋프린트는 IoT 노드 설계에 강력한 보안을 추가하는데 제한 요소로 작용한다. 뿐만 아니라 보안 애플리케이션 개발은 설계 기간과 비용 측면에서 상당한 추가 부담 요소로 작용한다.

이에 본문에서는 IoT 개발자가 저전력 소비를 유지하면서 다양한 보안 취약점에 대응하는 방법을 설명하고, 설계 단계 초기에 구현할 수 있는 보안 프레임워크를 제시한다. 끝으로, 하드웨어 보안 기능을 갖춘 저비용 마이크로컨트롤러(MCU)를 프레임워크와 함께 활용하여 보안 구현을 간소화하는 방법을 설명하고자 한다.

IoT 노드 보안의 여러 가지 측면

강력한 IoT 노드 설계는 통신 공격, 멀웨어, 물리적 공격에 대처할 수 있는 보안을 제공해야 한다. 통신 공격이나 중간자 공격을 방지하기 위한 일반적인 관행은 암호화, 암호 해독 및 인증을 실행하는 암호 모듈을 이용하는 것이다.

ArmⓇ TrustZoneⓇ 기술은 특정 메모리, 주변 장치 및 I/O 구성요소에 대한 접근을 제한한다. 해당 기술은 MCU를 신뢰영역과 비신뢰영역으로 구분하고 민감한 데이터를 중요도가 낮은 데이터와 분리시킨다. 보안 부팅은 MCU가 알려진 정상 상태에서 구동되도록 하며, Arm TrustZone과 함께 구현함으로써 멀웨어에 대응하는 기술적 환경을 조성한다.

변조방지 핀으로 기판 단계의 변조 보호를 제공해 IoT 노드의 물리적 보안을 향상시킬 수 있다. 기판 또는 인클로저가 변조될 경우 변조방지 핀을 프로그래밍해 기밀사항 삭제 등의 다양한 대응이 가능하다. 또한, 칩 수준까지 대처 가능한 변조 억제 기능을 갖추는 것이 중요한데, 변조 억제 기능으로 복제 및 지적재산권(IP) 침해를 예방할 수 있게 된다.

이 세가지 측면 외에도 하드웨어 자체 ROT를 필수적으로 갖춰야 한다. 이는 보안 부팅을 통해 구현이 가능하며 안전한 키 프로비저닝 매커니즘으로 보안을 더욱 강화할 수 있다.

IoT노드 개발자는 저전력 사용과 보안 사이에서 균형을 맞춰야 한다. 오늘날 애플리케이션은 저전력이 요구될 뿐만 아니라 매우 안전한 설계가 필요하다. 성능 또한 뒤처져서는 안되며 추가적인 시간이나 비용이 들어서도 안 된다. 배터리로 구동되는 IoT 에지 디바이스는 전력 사용량이 매우 중요하다. 따라서 강력한 보안을 추가하면서 전력 소비를 크게 줄일 수 있는 MCU가 요구된다.

이에 못지않게 중요한 것이 저비용 IoT 노드 설계를 위해서는 보안 구현을 위해 간단한 매커니즘이 필요하다는 사실이다. 복잡성, 긴 학습시간, 그리고 실질적인 오버헤드 비용을 피하기 위해 낮은 수준의 보안 세부사항을 간소화하는 것이 바로 이러한 매커니즘이다.

임베디드 보안 구현의 간소화

보안 기능 구현을 간소화시켜주는 MCU의 사례로는 실리콘 설계 단계에서 보안 기능이 내재된 SAM L11 마이크로컨트롤러가 있다. 이 제품은 32 MHz로 구동하며 최대 64 KB 플래시 메모리와 16 KB SRAM의 메모리를 탑재했다. 아래에서는 개발자가 MCU의 설계 초기 단계에서 보안 기능을 탑재할 때 참고할 수 있도록 SAM L11에 포함된 네 가지 핵심 보안 요소를 자세히 설명한다.

(1) 변경 불가능한 보안 부팅

SAM L11 에는 변경 불가능한 부안 부팅을 돕는 부트 롬(Boot ROM) 설계가 포함된다. 여기에는 암호화, 암호해독, 인증을 위한 AES, SHA, GCM 알고리즘 연산 등을 가속화하는 온보드 크립토 액셀러레이터(CRYA)와 난수 생성에 필요한 NIST 표준을 준수하는 TRNG가 포함된다.

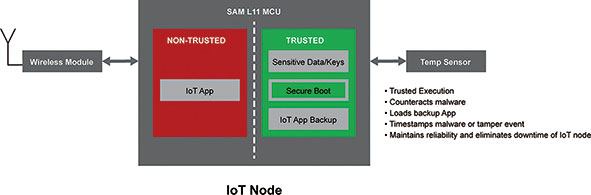

(2) 신뢰할 수 있는 실행 환경

ArmⓇ TrustZoneⓇ 기술은 SAM L11 내부에 보안 영역을 생성한다. 이는 변경 불가능한 보안 부팅과 결합하여 멀웨어에 효과적으로 대응할 수 있는 신뢰 실행 환경(TEE)을 조성한다. IoT 노드는 TEE를 통해 멀웨어가 발생할 때마다 치료 조치를 취할 수 있다. 이를 통해 중요한 기능의 중단 시간을 방지하고 IoT 노드 신뢰도를 상당 수준 개선할 수 있다.

(3) 보안 키 스토리지

SAM L11은 기판 단계의 변조 보호를 위한 변조방지 핀 이외에도 256 바이트 RAM에 액티브 쉴드가 있어 칩 레벨 마이크로프로빙 및 데이터 잔류 문제를 방지하여 휘발성 키를 안전하게 보관할 수 있다. 또한 SAM L11은 비휘발성 키, 인증서 및 기타 민감한 데이터를 저장하기 위해 스크램블 가능한 2KB의 전용 플래시 용량을 갖추고 있다. 이 디바이스의 보안 키 스토리지는 소프트웨어와 통신 공격으로부터 시스템을 보호하고, 변조가 감지되면 민감한 데이터를 지울 수 있는 옵션을 개발자에게 제공한다.

(4) 포괄적인 보안 솔루션 프레임워크

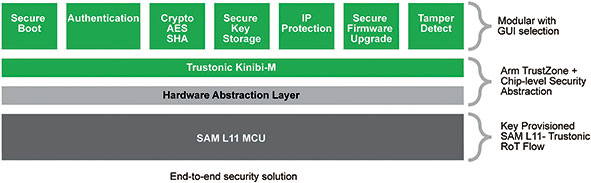

SAM L11은 포괄적인 보안 솔루션 프레임워크에 의해 지원되며 실리콘 제조 단계 중 보안시설의 키 프로비저닝에서부터 애플리케이션 개발 과정의 보안 모듈 설치, 디바이스의 수명주기 중 원격 펌웨어 업그레이드 등 모든 과정을 통틀어 엔드 투 엔드 보안을 제공한다. 해당 프레임워크에는 Trustonic의 키니비-M 보안 소프트웨어가 포함되어 있는데, 이 소프트웨어는 디바이스 보안 기능의 저수준 보안 세부사항을 추상화하고 개발자가 자신의 애플리케이션에 적절한 보안 모듈을 선택할 수 있는 모듈형 GUI 기반 인터페이스를 제공한다. 펌웨어 업그레이드의 보안에 사용되는 부트로더로 예를 들면, 임베디드 개발자는 보안 부트로더를 만드는 방법을 찾기 위해 수백 페이지에 달하는 데이터시트를 확인하지 않아도 된다.

이 보안 프레임워크는 완벽하게 정의되어 있으며 개발자가 자신의 애플리케이션에 보안 부트로더를 신속하게 구현할 수 있는 모듈을 제공한다. 따라서 임베디드 보안에 대한 교육이 별도로 필요하지 않으며 개발 기간과 비용도 큰 폭으로 줄일 수 있다.

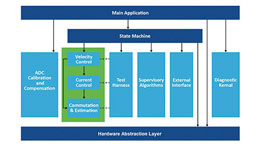

SAM L11 마이크로컨트롤러에 내재된 하드웨어 보안 기능을 통해, 임베디드 개발자는 Trustonic의 ROT(Root of Trust) 흐름을 이용해 마이크로칩의 보안 시설에서 키 프로비저닝을 수행할 수 있다. 아래 그림은 보안 구현을 간소화하기 위해 프레임워크에서 제공하는 여러 모듈을 보여준다.

[그림 2] 엔드 투 엔드 보안 솔루션

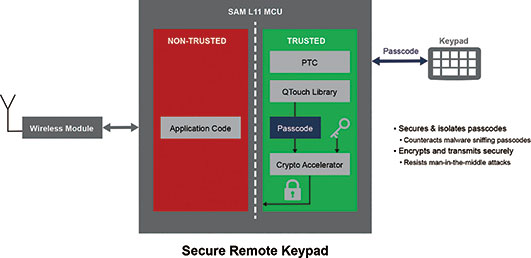

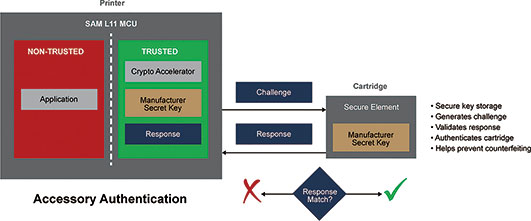

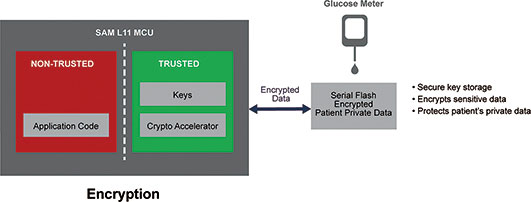

포괄적인 보안 솔루션 프레임워크는 보안 문제에 익숙하지 않은 임베디드 개발자가 긴 시간을 들여 학습해야 하는 노력과 비용을 줄여 준다. 개발자는 아래 그림에 묘사된 것과 같이 다양한 애플리케이션 활용 사례를 통해 강력한 보안을 신속하고 쉽게 구현할 수 있다.

이 디바이스는 활성 모드와 절전 모드에서 저전력 소비가 활성화 되는 피코파워(picoPower) 기술을 특징으로 하며 EEMBC에서 업계 최고 ULPMark 점수를 공인 받았다. 또한 유연성 제공을 위한 여러 절전 모드와 저전력 기술을 통해 개발자는 전력소비에 대한 걱정 없이 편리하게 보안을 구현할 수 있다.

[그림 3] IoT 노드의 보안

[그림 4] 원격 키패드의 보안

[그림 5] 액세서리 인증의 보안

[그림 6] 의료 디바이스의 보안

결론

IoT 에지 디바이스의 연결 속도는 이러한 디바이스들이 안전하게 효율적으로 사용하는 속도를 앞지르고 있다. 그 이유 중 하나는 임베디드 애플리케이션 영역에서 보안 문제가 추후에 고려되었기 때문이며, 또한 제한된 IoT 노드의 가격대를 충족하기 위해 64 KB 플래시 이하 용량에 강력한 보안 기능을 탑재한 MCU가 현재 시중에 많지 않기 때문이다.

하지만 임베디드 보안 취약점이 해커에게 새로운 공격 경로를 열어주는 상황 속에서도, 새로운 MCU는 IoT 노드 개발자로 하여금 보안 기능을 빠르고 효율적으로 구성하고 구현할 수 있도록 한다.

본 글에서는 이들 보안용 MCU가 긴 학습 시간과 오버헤드 비용을 동시에 절감하면서 보안 구현을 간소화할 수 있는 방법을 제시하였다.

[참고자료]

* SAM L11 Xplained Pro Evaluation Kit

* SAM L11 Microcontroller Family

저전압 실링 팬 레퍼런스 설계

조회수 98회 / 마이크로칩

액세서리 에코시스템 및 일회용 애플리케이션을 위한 비용 효율적인 보...

조회수 180회 / Xavier Bignalet

GaN-on-SiC 모놀리식 마이크로파 집적회로 전력증폭기

조회수 436회 / Mike Ziehl 외 1인

제로 트러스트 네트워크의 신뢰 시간, 왜 중요한가?

조회수 331회 / Paul Skoog

파워 디바이스의 터닝 포인트, 실리콘 카바이드 반도체의 이점

조회수 771회 / Xuning Zhang 외 2인

보안 요소를 통한 펌웨어 검증 활용 사례

조회수 702회 / Xavier Bignalet

IoT 보안 구축을 지원하는 사전 프로비저닝된 하드웨어 기반 보안 요소

조회수 930회 / Xavier Bignalet

하드웨어 기반 보안 구축, 사물인터넷 보안의 시작

조회수 1319회 / 마이크로칩테크놀로지

고급 모터 제어 기법 구현_에너지 효율적인 모터 제어를 위한 센서리스 FOC

조회수 4021회 / Nelson Alexander

PDF 다운로드

회원 정보 수정