IoT 보안 규정 - 좋은 규정과 나쁜 규정

글/Steve Hanna, Senior Principal, 인피니언 테크놀로지스

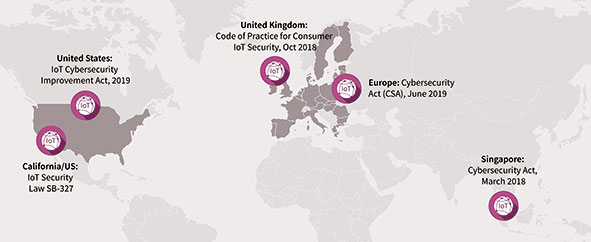

스마트카부터 스마트 팩토리에 이르기까지, IoT(사물 인터넷)가 생활의 모든 면에 변화를 일으키고 있다. 지능적인 커넥티드 디바이스는 많은 이점을 가져다 주지만, 사이버 공격의 위협을 받을 수 있고 무고한 사용자들이 피해를 볼 수 있다. 미국, 유럽 연합, 캘리포니아주, 싱가포르 같은 정부 당국들이 새로운 연결된 세상에서 우리를 안전하게 보호하도록 IoT 보안 규정을 제정하고 있다. 그렇다면 좋은 규정은 어떤 것이고, 나쁜 규정은 어떤 것일까?

연결된 멋진 신세계

스마트 ‘사물’을 서로 연결하고 클라우드로 연결하는 것은 디지털 전환을 가능하게 하고, 스마트 시티와 교통을 가능하게 하고, 빌딩과 도구들에 친환경적인 것을 가능하게 하고, 스마트 홈과 스마트 헬스케어를 가능하게 함으로써 삶의 질을 향상시킨다.

그런데 문제는, 이러한 연결된 세상에서 보안이 뚫리면 심각한 결과를 초래할 수 있다는 것이다. 악의적인 공격자가 네트워크로 연결된 인프라를 공격한다면, 지역사회 전체가 위험에 처할 수 있다. 실제로 최근에 공격자들이 석유화학 설비의 안전 시스템을 장악했던 트리톤(Triton) 공격 같은 우려스러운 사건들이 발생되고 있다. 산업용 컨트롤러에서 중요한 기업 비밀을 복사하는 것과 같이 지적 재산 (IP) 도난과 관련된 다른 사이버 공격으로, 기업들은 수십억 달러의 피해를 입고 세계 경제력의 균형에까지 영향을 미칠 수 있다.

미라이(Mirai) 멀웨어는 대량의 감염된 IoT 디바이스를 사용해서 대대적인 분산 DoS(DDoS) 공격을 감행함으로써 주요 인터넷 관문(DNS 서버)으로 트래픽이 범람하도록 해서 Amazon과 Visa를 비롯한 수천 곳의 인터넷 사이트를 다운시켰다. 미라이 공격이 있고 나서 기업들과 정부 기관들은 IoT 보안을 향상시키는 것이 사회적으로 시급한 문제라는 것을 깨달았다. 보안 기능이 없는 IoT 디바이스는 소유자에게만 해를 입히는 것이 아니라 다수의 무고한 피해자와 전체 사회에 심각한 피해를 끼칠 수 있다. 상당한 경제적 외부성(economic externality)을 수반하는 것이다.

이 문제에 대한 해결책을 찾기 위해서 각국 정부들이 적극적으로 나서고 있다. 어떤 국가들은 IoT 디바이스에 적절한 보안을 의무화하는 규정을 도입하고 있고, 또 어떤 국가들은 ‘Secure IoT’ 라벨을 부여하거나 정부 조달 시에 더 높은 점수를 주는 식으로 보안적인 IoT 디바이스에 인센티브를 주고 있다. 그러나 방법에 관계없이 확실한 일반적인 원칙을 적용해야 한다.

좋은 규정인가? 나쁜 규정인가?

좋은 IoT 보안 규정인지 아니면 나쁜 규정인지는 다음과 같은 세 가지 원칙에 따라 판단할 수 있다:

• 위험성에 근거하고 있는가? 스마트 화학 플랜트는 스마트 완구보다 더 높은 수준의 보안을 필요로 한다. 오작동이 발생했을 때 위험성이 더 크기 때문이다. 그러므로 IoT 보안 규정에 일률적인 ‘one-size-fits-all’의 접근법은 적절치 않다. 위험성이 높을수록 더 높은 수준의 보안이 필요하다.

• 규정이 역동적인가? 사이버 위협은 계속해서 진화하며 규정이 이것을 따라잡지 못할 수 있다. 규정이 ‘hard-coded’ 된 형태로 고정적이면, 금새 시대에 뒤떨어지게 될 것이다. 더 나은 방법은 규제 자체가 개별적이고 동적인 문서를 참고하는 것이다. 예를 들어서 해당 산업 그룹에서 모범사례를 통해 표준을 개발하고 규제를 계속해서 업데이트 하는 것이다.

• 준수하고자 하는 동기가 충분한가? 기업들이 준수하고자 하는 동기가 약하다면 굳이 규정을 준수하고자 하지 않을 것이다.

그러면 세계 각국에서 도입하고 있는 규정들을 살펴보고 점수로 평가해 보자.

기존 및 새로운 규정에 대한 점수 평가

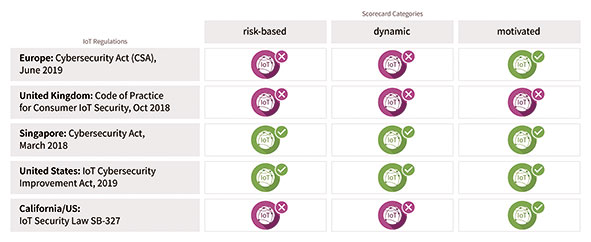

캘리포니아주의 IoT 보안법 SB-327은 미국에서 이러한 종류의 법으로서는 최초로 도입된 법이다. 2018년에 승인되었으며 2020년 1월 1일에 시행되었다. 이제 미국에서 판매하고자 하는 IoT 디바이스 제조업체들은 각각의 제품에 ‘합당한 보안 기능’을 갖춰야 한다. 면책조항에서는, 디바이스에 고유의 사전에 프로그램된 패스워드를 포함하거나 사용자로 하여금 맨 처음 사용하기 전 새로운 패스워드를 생성하도록 한다면 이 기준을 충족하는 것으로 간주한다고 말하고 있다.

SB-327은 준수하고자 하는 동기 측면에서는 확실히 합격이다. 이 규정을 준수하지 않으면 캘리포니아주에서 제품을 판매할 수 없기 때문이다. 하지만 이 규정은 위험성에 근거하고 있거나 역동적이냐는 측면에서는 불합격이다. 실제로 패스워드 사용이 암호화 기법에 의해서 대체되고 있기 때문에 시대에 뒤떨어졌다는 지적을 받고 있다. IoT 디바이스에 꼭 필요하다고 모두가 인식하고 있음에도 불구하고 주기적으로 업데이트하는 것에 관해서도 아무런 언급이 없다.

2019년의 IoT 사이버 보안 개선법은 미국 상원과 하원에 발의된 법안으로서, 연방 기관들이 구매하는 IoT 디바이스에 관한 것이다. 이에 따르면 NIST(국립 표준 기술 연구원)가 미국 정부에게 IoT 디바이스 보안에 대해서 권고를 하고 취약점을 알려주어야 한다. NIST는 이미 위험성에 근거한 프레임워크를 개발하기 위해서 움직이고 있으며, 기업들이 미국 정부에 제품을 판매하기 위해서는 이 법을 준수해야 한다. 그러므로 이 법은 세 가지 원칙 모두에 충실하다.

영국 정부는 최근에 ‘소비자 IoT 보안을 위한 실천 강령’을 발표했다. 이것은 소비자 IoT 보안 관련해서 고유한 패스워드와 보안적인 통신을 포함한 13가지 원칙을 포함한다. 그런데 이들 원칙은 정적이며 유연성을 제한한다. 이 실천 강령은 자발적이므로 준수하고자 하는 동기가 약하고 실제로 충실하게 따르는 기업들이 많지 않다. 이 점에서도 자발적으로 준수하게 하는 것은 효과적이지 않다는 것을 다시 한 번 확인할 수 있다.

2019년 여름에 영국 정부는 소비자 IoT 디바이스에 보안 요구사항을 의무화하기 위한 세 가지 방안에 대해서 공개적으로 의견을 구했다:

ⓐ 소매업자로 하여금 IoT 보안 라벨이 부착된 소비자 IoT 제품만 판매하도록 의무화한다. 이 라벨은 위에서 언급한 실천 강령 중에서 첫 3가지 원칙을 충족한다고 제조업체가 자체적으로 평가했을 때 발행한다.

ⓑ 동일하게 의무화하되, 라벨은 발행하지 않는다.

ⓒ 모든 13가지 원칙을 충족하도록 의무화한다.

이러한 제안은 준수하고자 하는 동기를 높일지는 몰라도, 위험성에 근거하고 있느냐와 역동적이냐 하는 원칙에는 충실하지 않다.

EU에서는 2019년 7월에 사이버보안 법(CSA)이 시행에 들어갔으며, 여기에는 ICT 제품, 서비스, 프로세스에 대해서 최초의 범 EU 차원의 사이버 보안 인증 프레임워크를 포함한다. 이 법에 따라서 각기 다른 카테고리 별로 체계를 수립하고 EU의 사이버보안 기관인 ENISA가 각기 보안 수준 별로 요구사항을 제정한다. 이 법은 위험성에 근거하고 있고 역동적이기는 하나, 현재로서는 자발적이므로 준수하고자 하는 동기가 약하다. 향후에 EU 위원회나 개별 국가들이 인증을 의무화하기로 결정할 수 있을 것이다.

싱가포르의 사이버보안 법은 세 가지 원칙 모두에 충실하다. 2018년 3월에 시행되었으며, 국가적 차원의 사이버 보안청(CSA)을 설립하고 교통이나 에너지 같은 중요 정보 인프라 소유자들을 위해서 실천 강령과 성능 표준을 제정할 수 있는 권한을 부여했다. 각자의 데이터와 네트워크를 보호하도록 의무화함으로써, 위험성에 근거하고 있으며 CSA의 재량 하에 의무적이다.

앞으로 나아갈 방향

정책입안자들은 발의되는 어떤 IoT 보안 규정이든 위험성에 근거하고, 역동적이고, 준수하고자 하는 동기를 높이도록 제정해야 한다. 국가들 간의 표준 차이는 복잡성을 야기하고 충돌을 일으킬 수 있다. 그러므로 결국에는 국제 표준을 개발하게 될 것이다. 그런데 IoT 보안은 비교적 새로운 분야이고 빠르게 변하고 있다. 그러므로 당분간은 국제 표준이 유연하고 범위가 한정적이어야 한다.

IoT 시스템을 개발하고 구축하고자 하는 개인이나 조직은 시스템의 보안 위험성을 고려해야 한다. 여기에는 감염된 디바이스가 일으킬 수 있는 간접적 영향도 포함된다. 위험성 관리와 IoT 보안을 위한 우수 관행을 적용하는 것을 포함해서, 시스템을 계속해서 최신 보안 원칙과 규정을 준수하도록 유지해야 한다. 이를 위해서는 산업용 사이버 보안 표준인 IEC 62443과 IoT 보안 재단의 Best Practice Guide(우수 관행 가이드)가 훌륭한 지침이 될 수 있을 것이다.

또 한편으로는 위협이 진화하는 것에 따라 민첩하게 대응할 수 있는 준비가 되어 있어야 한다. 새로운 규정이 도입되는 것을 예의주시하고 또 적극적으로 참여해서 기회가 될 때마다 의견을 내야 한다. 개인적으로든 집단적으로든 목소리를 내서 제대로 된 규정이 마련되도록 해야 한다. 좋은 규정은 모두에게 이익이지만, 나쁜 규정은 새로운 유용한 IoT 보안 기법을 도입하는 것을 저해하거나 방해하고 IoT가 발전하는 데 걸림돌이 될 것이다.

어떤 IoT 분야는 IoT 보안이 특히 중요하다. 산업용 인터넷을 들 수 있다. 이러한 분야에서는 커넥티드 디바이스의 중요도를 정의하고 분류할 수 있다. 제품과 시스템을 개발하고 검증하는 단계에서부터 보안을 고려함으로써 신뢰할 수 있는 IoT 제품을 만들 수 있다. 다른 IoT 영역에서는 이러한 정의나 표준이 아직 성숙하지 않았다. 많은 숫자의 커넥티드 디바이스를 사용하는 스마트홈 역시도 기술이 성숙하는 것에 따라서 규정에 반영시켜야 한다.

또 어떤 측면에서는 보안이 안전과 직결될 수 있다. 유럽에서는 모든 신차에 응급 호출(eCall) 기능이 의무적이다. 이 기능은 심각한 교통 사고가 발생했을 때 자동으로 소방서를 호출하는 기능이다. 이 규정의 주된 목적은 운전자의 안전이다. 이 기능에 사용되는 3G/4G 기반의 통신에 보안 표준을 적용하고 있다.

CoolSiC™의 잠재력 최대한 활용: EiceDRIVER™ 기술이 전기차의 진보 가속화

조회수 211회 / M. Ippisch 외 1인

스마트 홈과 스마트 빌딩: 연결성과 효율

조회수 549회 / 인피니언 테크놀로지스

스마트 헬스 기기를 구현하는 반도체와 소프트웨어 솔루션

조회수 678회 / 인피니언

인피니언은 더 집중했다 “미래 세대를 위한 과감한 투자 결정”

조회수 1003회 /

혁신적인 실리콘 솔루션을 사용해서 최대의 PFC 효율 달성

조회수 779회 / Rafael Garcia

와이드 밴드갭 반도체, 최신 통신 SMPS의 설계 과제를 충족하는 방법

조회수 973회 / Francesco Di Domenico

안전한 MOSFET 동작을 위한 설계 가이드라인

조회수 3869회 / Susheel Badha 외 1인

[신년 인터뷰] “2021년 인피니언은 새로운 반열에 올라섰습니다”

조회수 1485회 / 라인하드 플로스

IoT 애플리케이션을 위한 인피니언의 솔루션

조회수 1016회 / 인피니언

PDF 다운로드

회원 정보 수정